2026ciscn&第三届ccb半决赛-Pwn-Wp

First Post:

Last Update:

Page View: loading...

Last Update:

Page View: loading...

这次也是只防不攻了

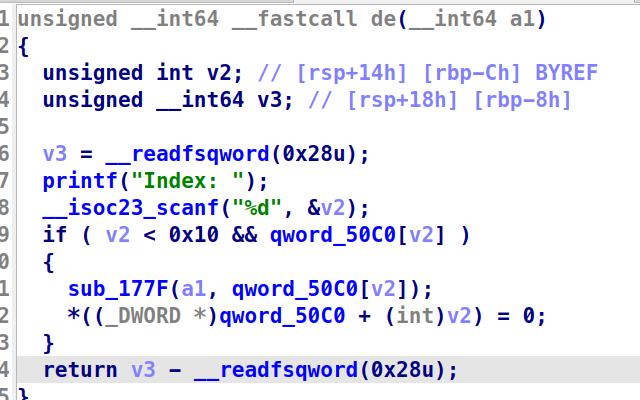

broken_manager

fix:

一道菜单题:

在delete函数(已更换函数名)中存在uaf,只是把size清空为零,并未把实际存储数据的内存区域指针清零,

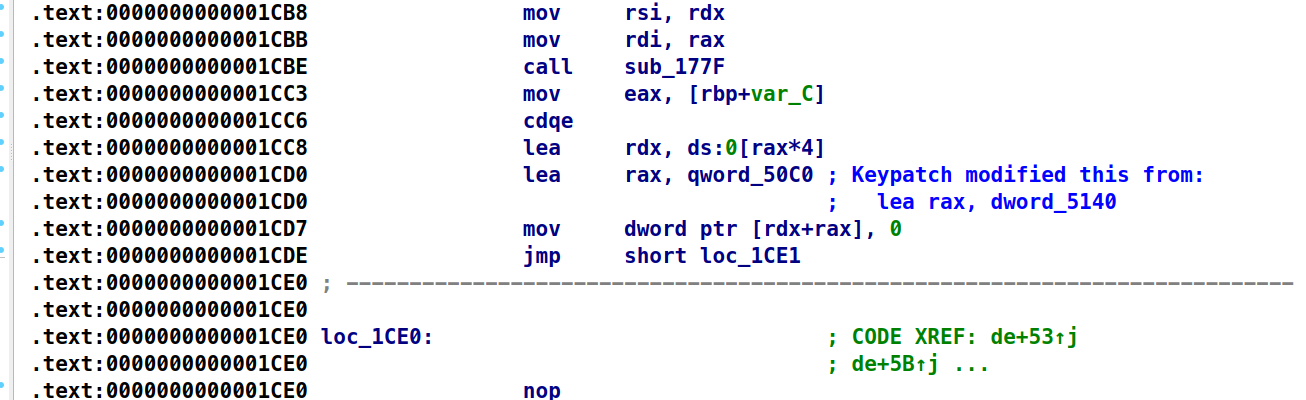

直接在汇编中修改size为实际存储数据的内存区域指针,使其清零,size不需清零

修改后:

qword_50c0就是我们的实际存储数据的内存区域指针,修复成功

attack:

(待赛后复现)

catchme-wp

fix:

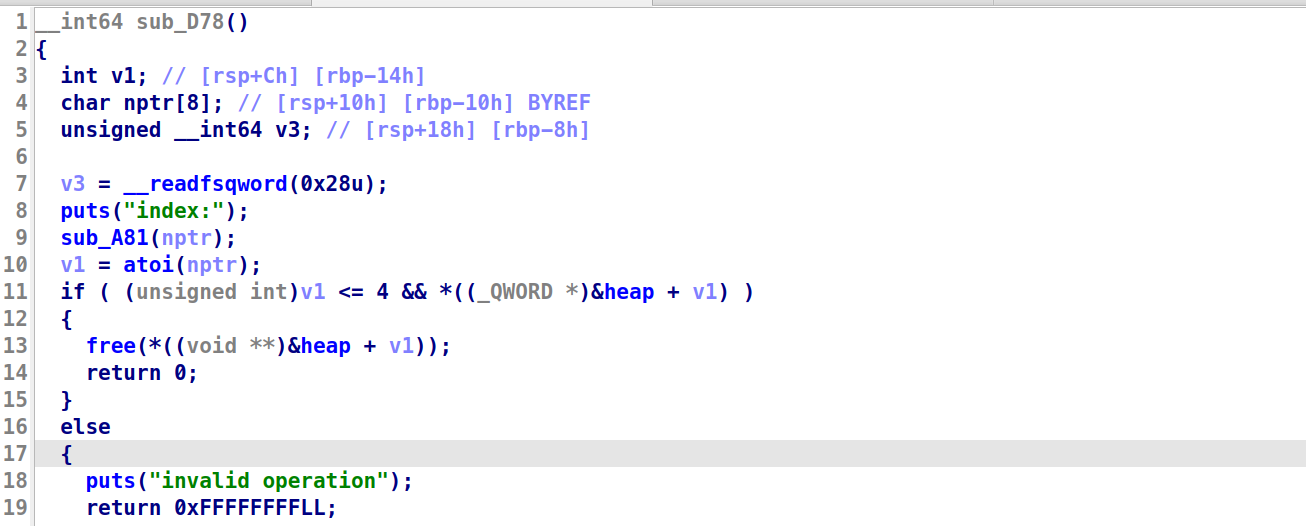

菜单堆题

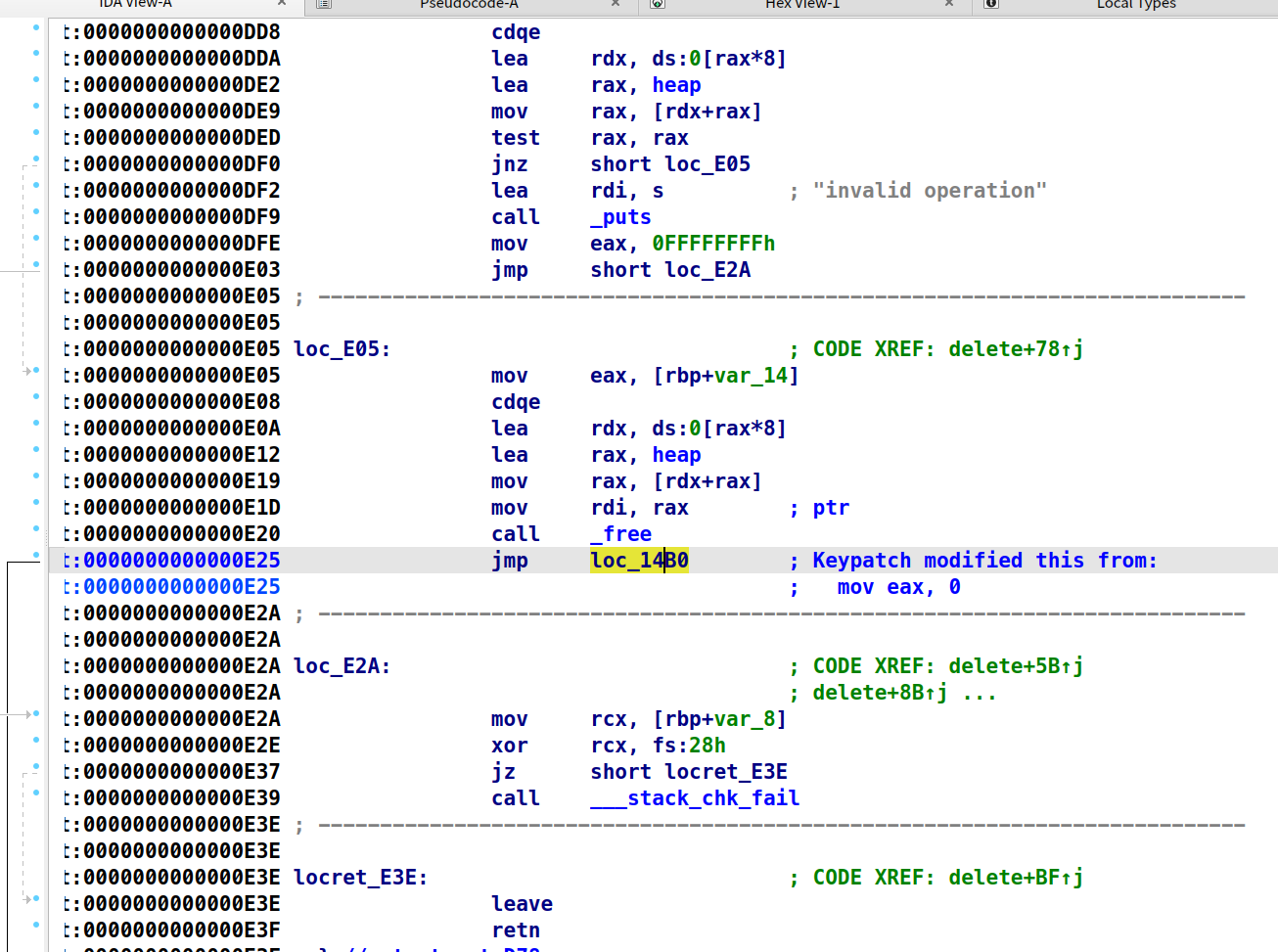

题目中的delete函数(已更改过变量名)存在uaf,未将存储堆块指针清零

原图:

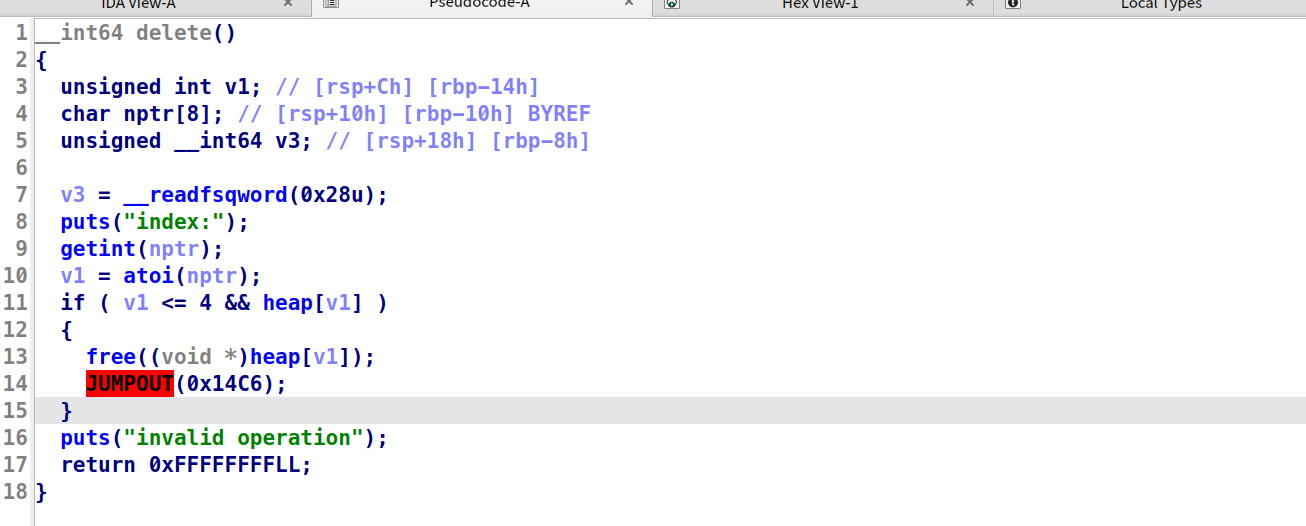

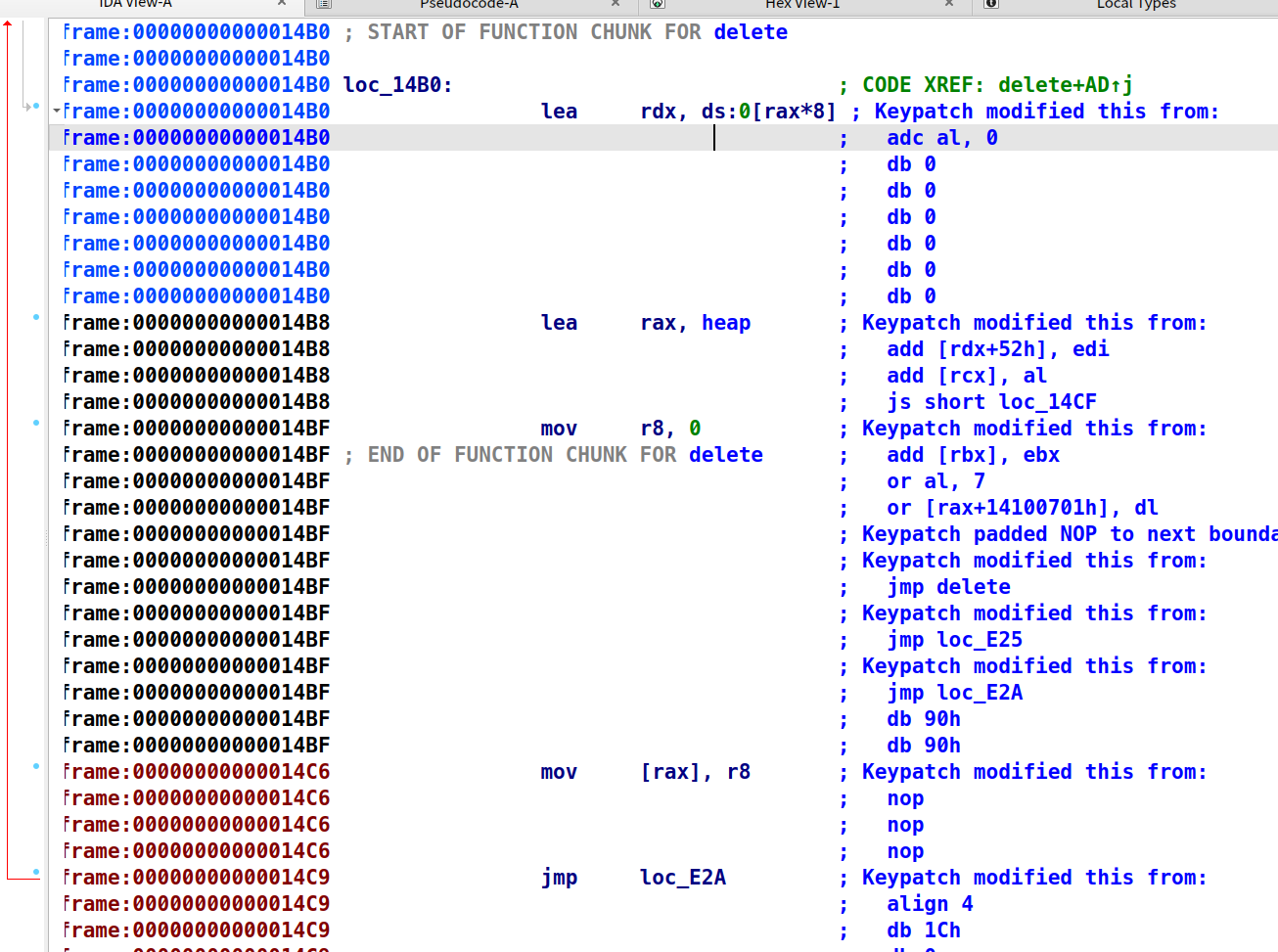

在eh_frame中写一段汇编代码将其清零

使delete执行完free操作后使用jmp跳转到我们所写的指针清零代码

修改后:

执行完清零操作直接跳回原位继续操作

fix完毕

attack:

(没打)